家庭网络改造之全流量探针上线

|

继上次入了一个开放式机架之后,大概一年没对家庭网络做大的改动了(其实是改不动了,RB4011 上互联了很多地方,以及非常多的策略,如果要改,大概是要重来了。。。)

当然,毫无疑问这又是一个大水文~。

我家的网络架构还算简单,几个 VLAN,因为有 IPTV,而且从光猫到路由器只想一根线搞定,所以从光猫到路由器是 Trunk,路由器到各个屋子的交换机之间也是打了 Trunk,其中 IPTV 的 VLAN 只透传,我们不做管理。

这次的改造目标,是为家庭网络上一套全流量探针。

是的,你没有听错,就是全流量设备。有个契机是 Panabit 发布了一款基于国产化平台的 NTM,价格还算公道,其实我很早就想玩玩探针设备了,无奈这玩意不是死贵就说贵死,甚至鱼塘里的设备也不便宜。

我关注了一下 PA 的这款设备,有几点还是挺吸引我的,

1.支持全流量存档,回放

2.支持流量分析,溯源

3.一块钱的奇安信商用威胁情报库

我的诉求,

1.之前没有有效的反代流量日志留存的方法,只靠 ROS 的 NAT 日志和 Nginx 日志,很难定位扫描和攻击,希望 NTM 帮我把这个链子连起来。

2.内网的网络环境到底怎么样?为什么家人会喊上网慢,到底是慢在哪里了。

3.家里的物联网设备,到底老不老实。

截至到目前,奇安信商用威胁情报库还没对接上,1、2 在我这已经实现了,并且初步发挥作用。

捕获

NTM 推荐是旁路接入,不需要大改网络环境,但是因为我这是 RB4011 既做路由,Bridge 还做了个软交换。对于 RB4011 来说,其设备是有两个物理的交换芯片的,但是跨芯片做流量镜像可太糟糕了。所以我还是为此引入了一台 24 千 +4 万兆的交换机来做交换和流量镜像。

这里我选择的设备是 中国电子旗下的迈普交换机 SM3320-28TC-AC R1,三层带管理,迈普的行业机,这个版本甚至他官网什么资料都没有,有的只是营销资料,说 SM3320 的光口是 SFP 的千兆口,没有万兆型号。多方打听才知道,当时只出了一批 R1,做万兆,R2 版本就转做千兆了。

这交换机主打一个便宜。。。可以去鱼塘蹲一下,都是全新的机器。

占用俩万兆口,一个上联 RB4011,一个下联地下室机房的主交换机。

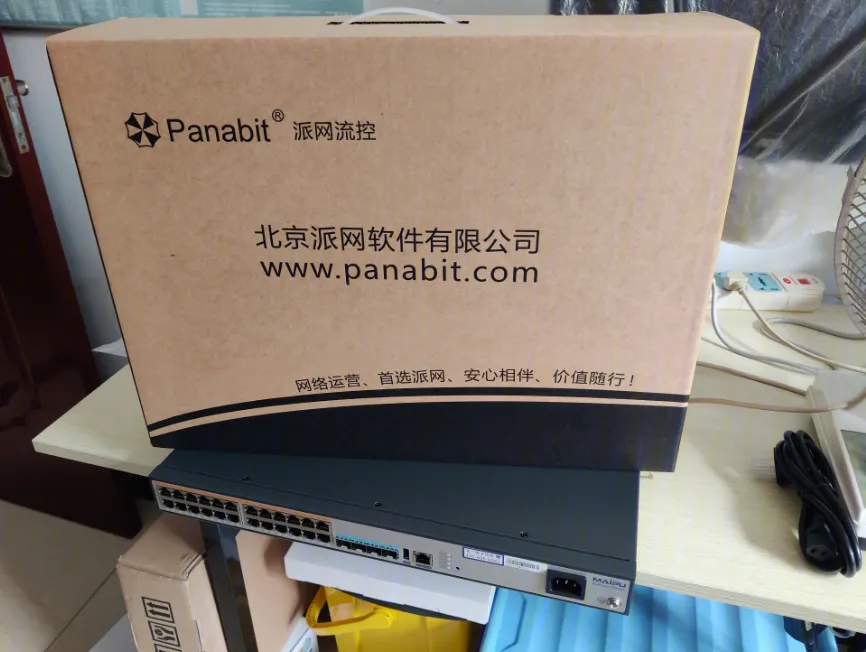

下面就是派网开箱。

收获地址写错了,从北京拎到河北,相较于网关的纪念版,NTM 纪念版大了很多。

NTM 和交换机的大小对比,小机箱还是有点好看的。

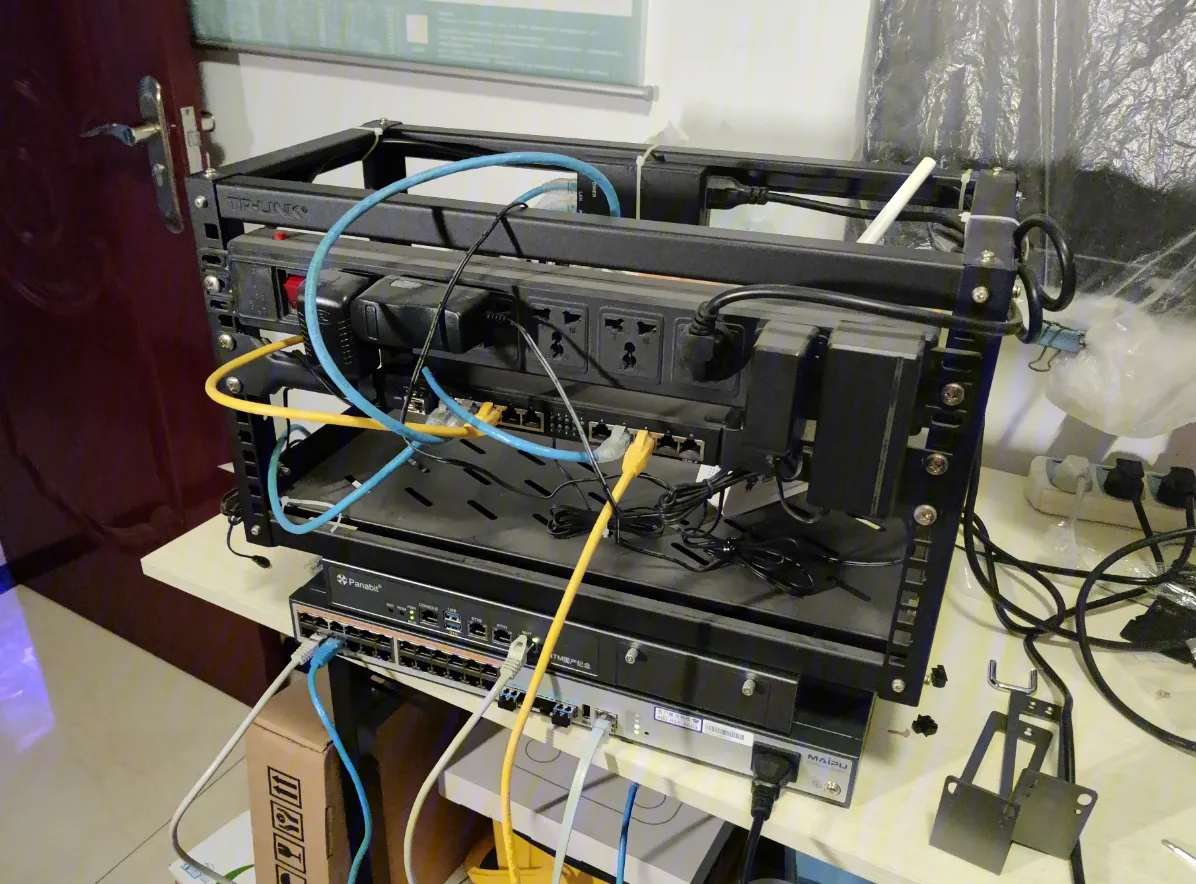

开始改造,调试场景(灰后面擦了,河北的灰还是大)。

配置上蛮简单的,把 RB4011 的 VLAN 对接过来,然后配置个镜像就好了,迈普的命令行约等于思科,虽然没文档,有问题问号也能配出来。

monitor session 1 source vlan 1,2,3,4,5,6,7 both

monitor session 1 destination interface gigabitethernet0/23这里我踩了一个坑,我那 IPTV 不是透传过去的么,所以我这网络里是有 IPTV 的 VLAN 的,之前我镜像的源是按端口走的,发现 PA 一直分析我的 IPTV 组播流量,不是很和谐。后面就按 VLAN 镜像了。

OK,理理线,上线咯。

楼上机架全家福

客厅一角

分析

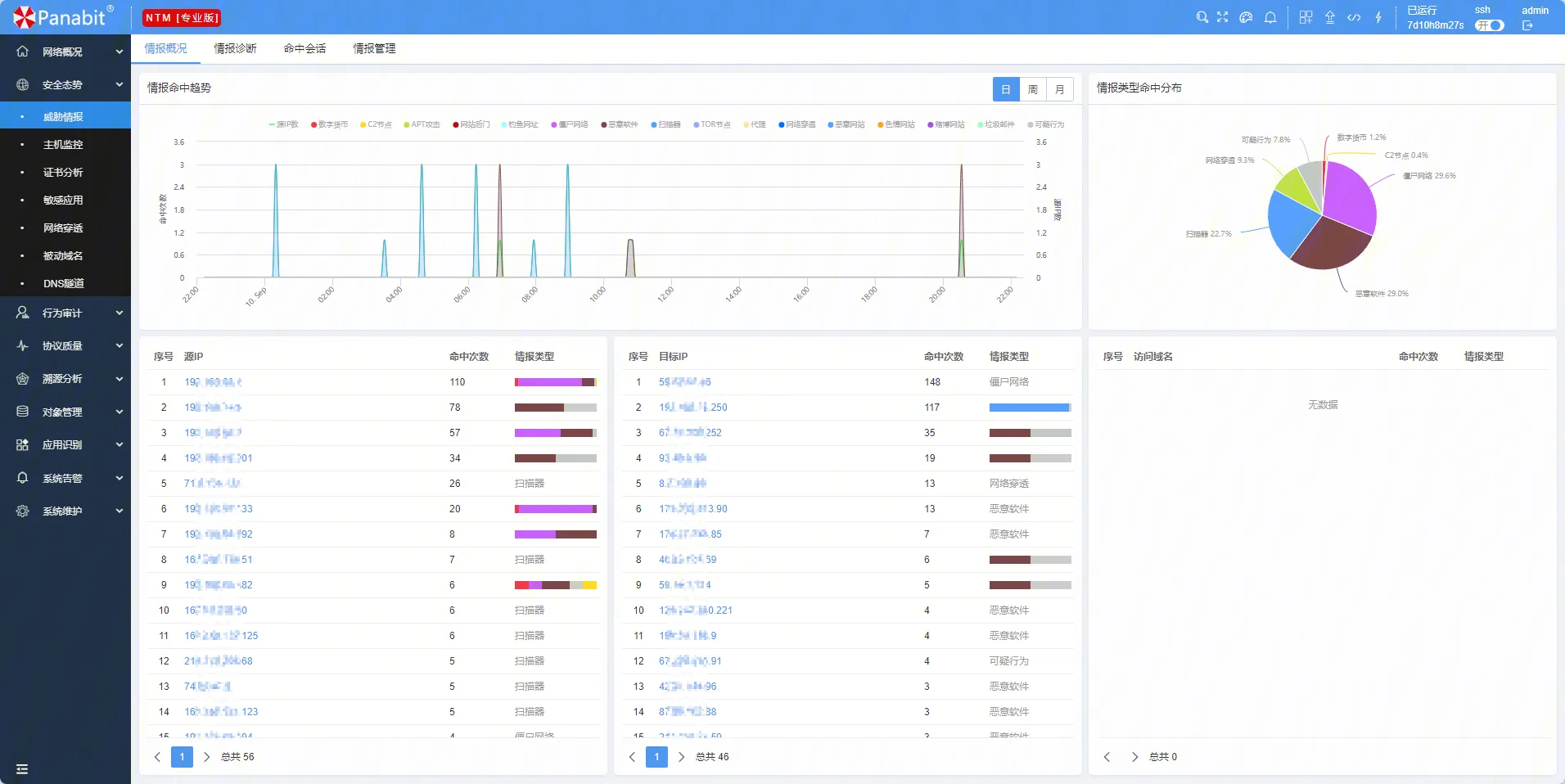

完成镜像之后,我们就可以开始看系统的分析了。

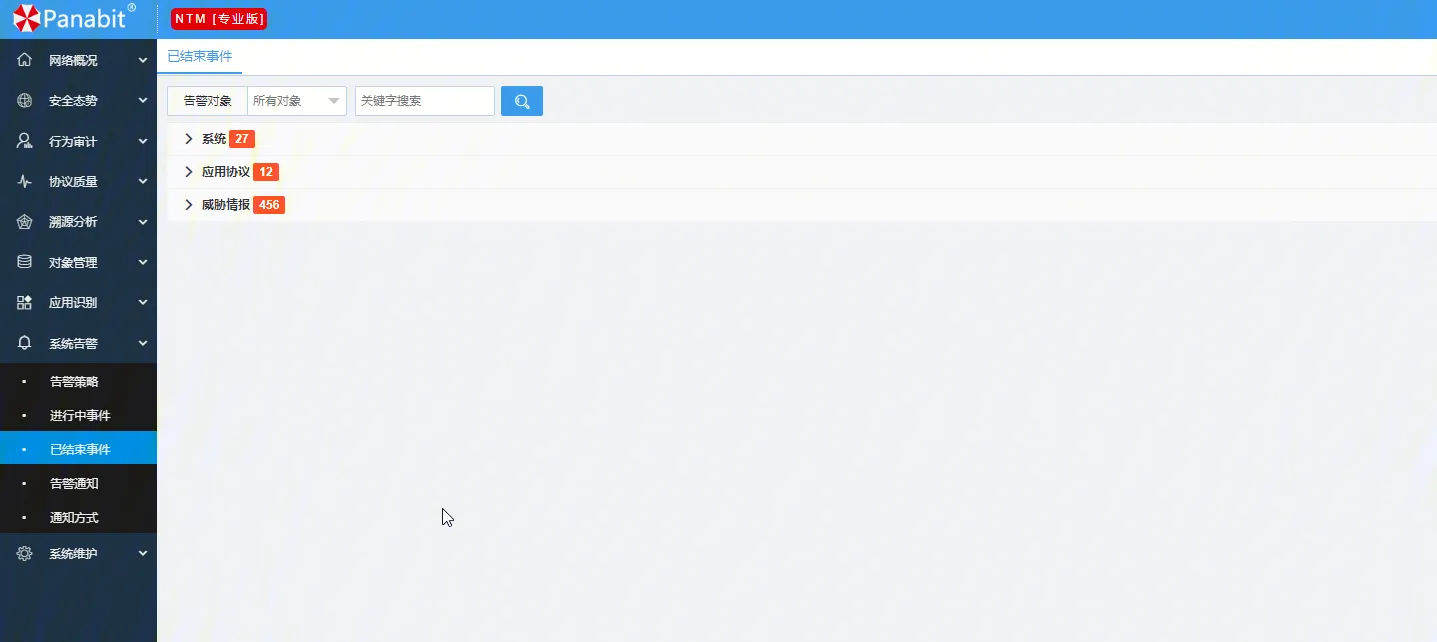

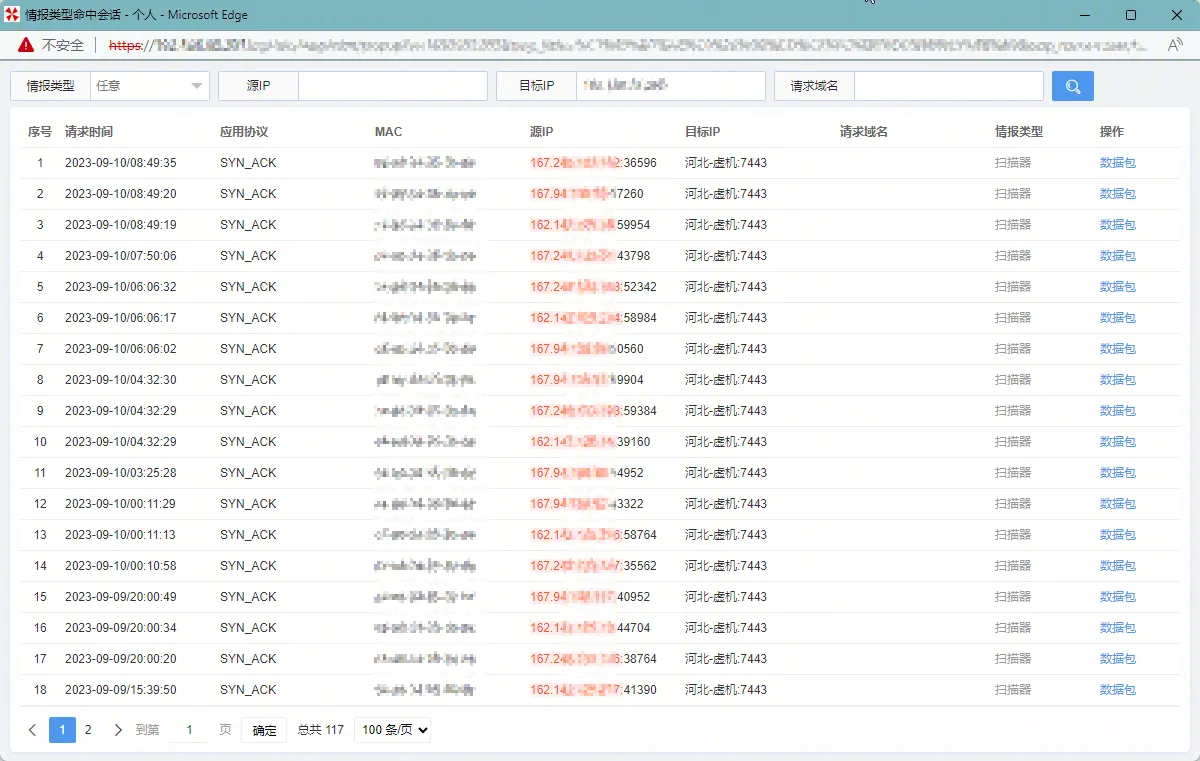

跑了一周,威胁情报的总览情况如下。

我的 Nginx 确实有天天被扫。。。

我确实不敢相信,这是一台手机。。。

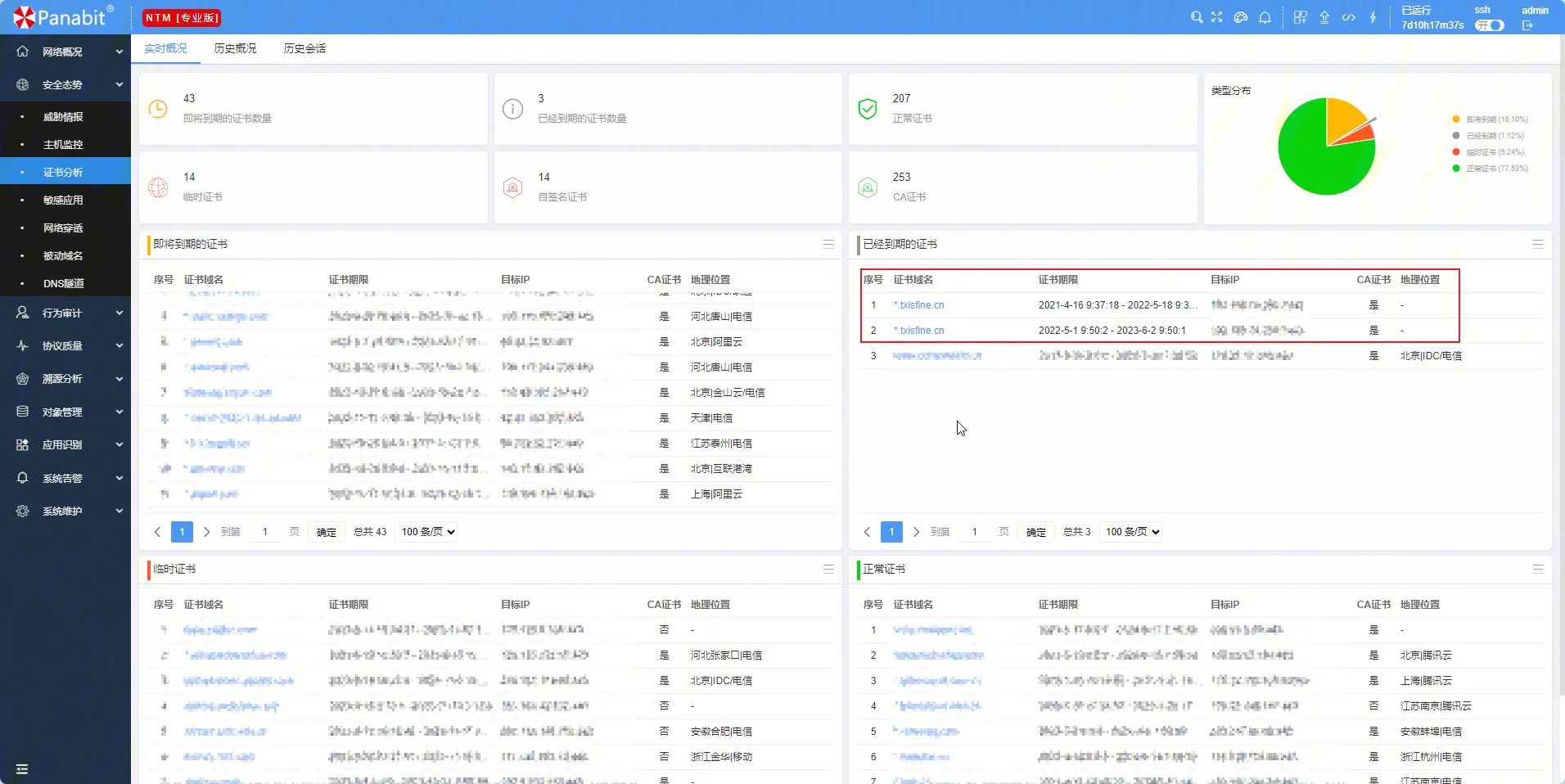

证书分析的奇怪用法,提示内网的证书过期,我反代和后端之前是双 HTTPS,证书过期了,我确实忘记换了。。

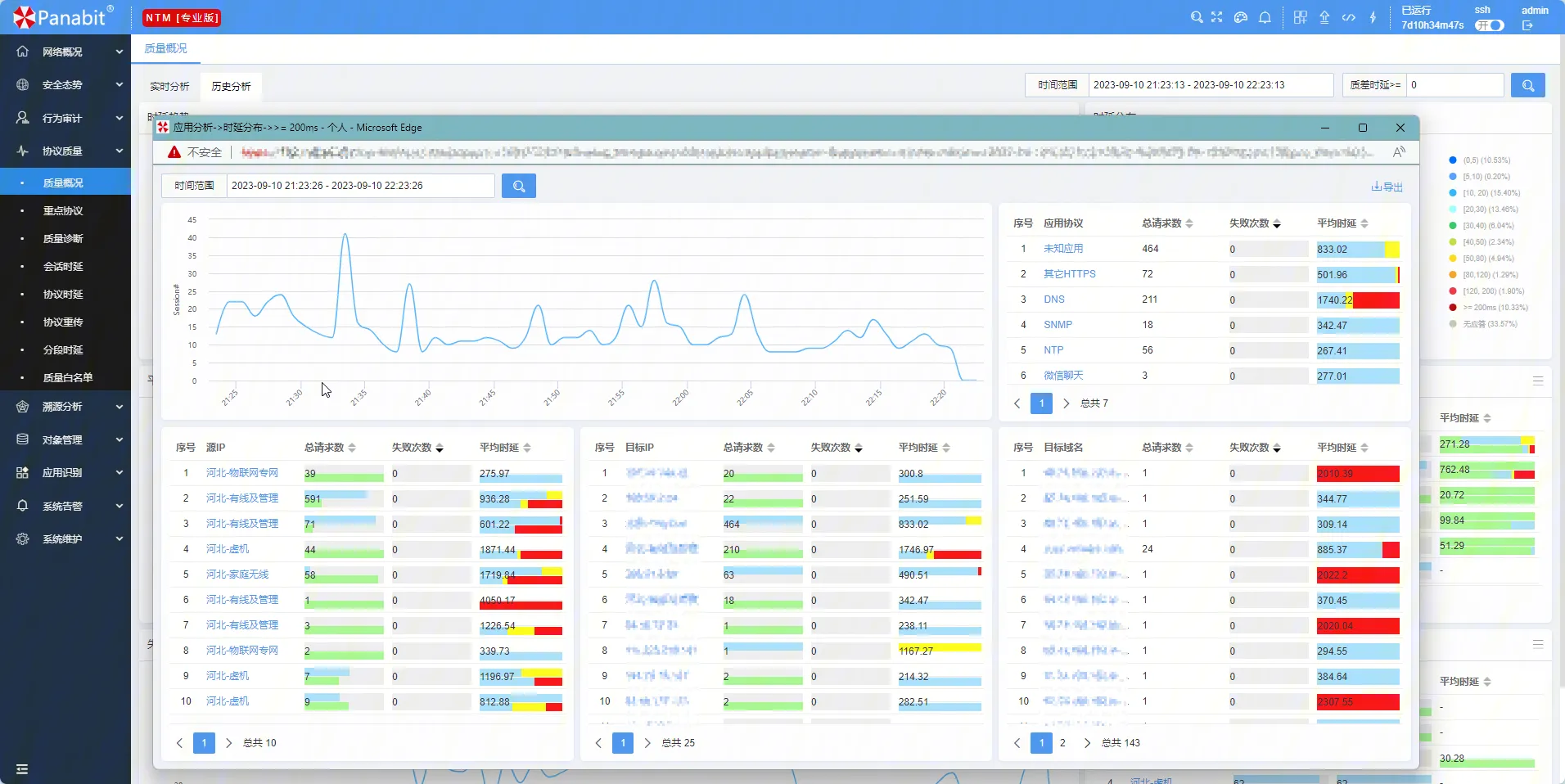

时延分析,我拉了一下当下近 1 小时的时延 >>200ms 的记录。

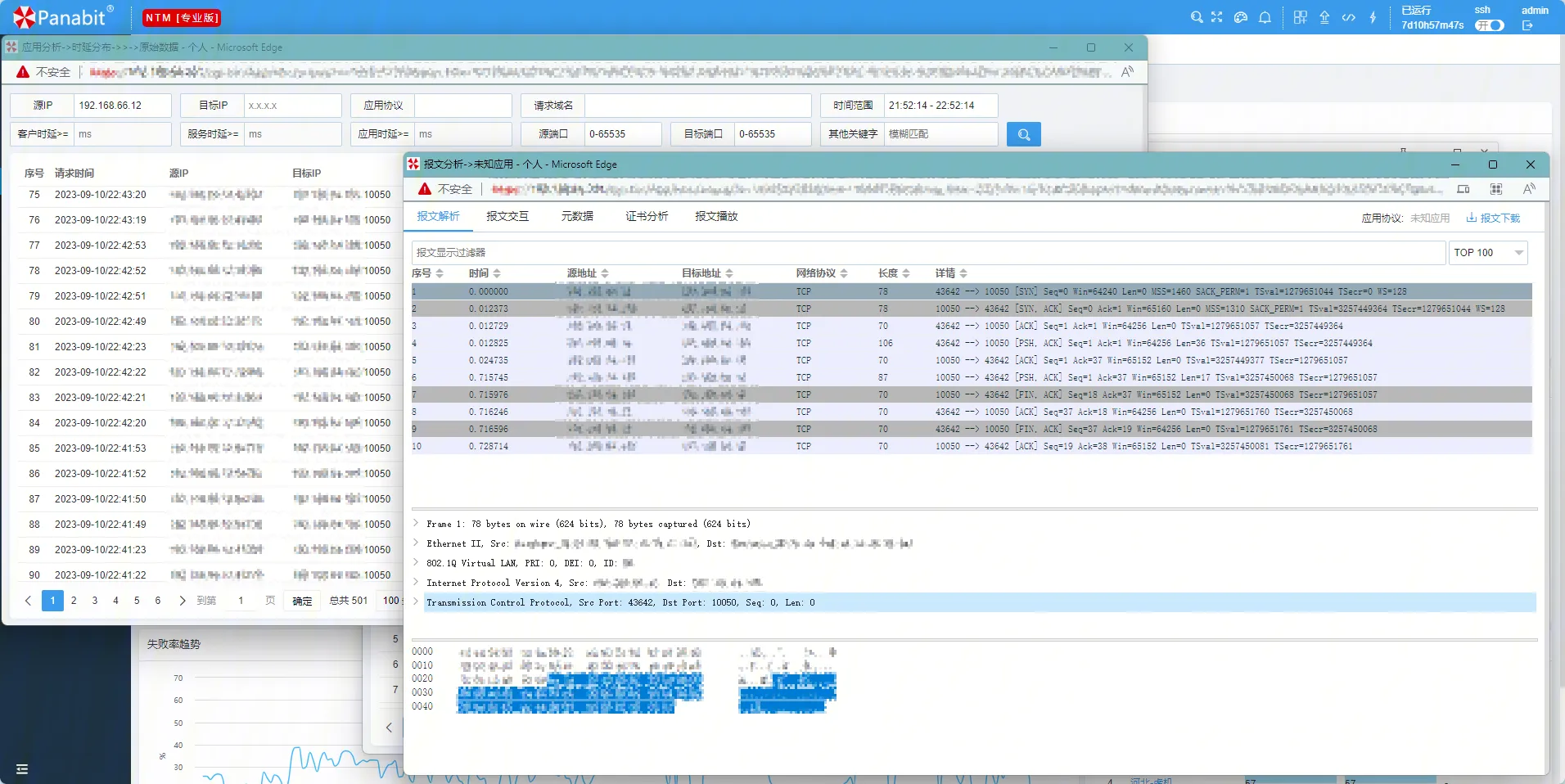

找了一个非常大时延的数据包,我回看一下。这是河北的 Zabbix 再走隧道通过 ZabbixAgent 采集北京区域的树莓派的流量。因为隧道质量时延就很怪了。

NEXT

先挂着把,数据有了,后面可以做的事情就多了。

目前还是再用 Panabit 和 CEATI 的免费情报,这个误报率不低,期待一哥奇安信的数据吧。

因为告警带来的焦虑有了,以前只是歌舞生平,一直说自己管的网络没问题,现在看着告警天天沉思到底是“什么鬼”。